網管人雜誌

本文刊載於 網管人雜誌第 132 期 - 2017 年 1 月 1 日出刊,NetAdmin 網管人雜誌 為一本介紹 Trend Learning 趨勢觀念、Solution Learning 解決方案、Technology Learning 技術應用的雜誌,下列筆記為本站投稿網管人雜誌獲得刊登的文章,網管人雜誌於每月份 1 日出刊您可於各大書店中看到它或透過下列圖示連結至博客來網路書店訂閱它。文章目錄

前言vCenter Server 功能再進化

安全性

vMotion 流量加密

高可用性機制

DRS 自動負載平衡機制再增強

儲存功能增強

支援 4K Native Drives in 512e 運作模式

預設採用 SE Sparse 虛擬磁碟格式

LUN 可擴充性

CBRC 讀取快取空間支援至 32 GB

網路功能增強

增強 Nested ESXi 運作效能

VMkernel Port 可配置不同預設閘道

實戰 VM 虛擬主機加密機制

組態設定金鑰管理伺服器

建立加密原則

VM 虛擬主機套用加密原則

結語

前言

在 VMware VMworld 2016 大會上,由 VMware 執行長 Pat Gelsinger 正式發表 SDDC 軟體定義資料中心願景中最要的運作元件 VMware vSphere 6.5 及 VMware vSAN 6.5 正式推出,並且在日前 2016 年 11 月 15 日時 VMware 官方正式宣佈 vSphere 6.5 新版發佈,同時提供相關新版產品映像檔的下載。

圖 1、新版 VMware vSphere 6.5 打造 SDDC 軟體定義資料中心願景

當然,每次只要新版本的發佈相關硬體資源支援度便會再次提升。在下列表格當中,我們條列出目前許多企業及組織仍使用的主流版本 vSphere 5.5 及 vSphere 6.0,以及最新版本 vSphere 6.5 在支援度上有哪些再提升的部分(詳細資訊請參考 VMware KB 1003497)。

請注意,倘若企業或組織仍使用舊版 vSphere ESXi 5.0 / 5.1 以及 vCenter Server 5.0 / 5.1 版本的話,那麼已經於「2016 年 8 月 24 日」進入「終止支援(End Of Support,EOS)」,因此企業或組織應儘快進行版本升級的動作。

vCenter Server 功能再進化

拜雲端運算風潮所賜,在企業或組織當中早已經建立 vCenter Server 管理平台。或許,IT 管理人員可能希望嘗試使用 vCSA,但是目前所管理的 vSphere 虛擬化運作環境中,已經採用安裝於 Windows Server 作業系統的 vCenter Server。事實上,VMware 官方早已經推出 vCenter Server 平台遷移工具,最新的遷移版本為 vCenter Server Migration Tool: vSphere 6.0 Update 2m,同時在新版遷移工具中支援遷移的目標對象為「Windows vCenter Server 5.5、6.0」。因此,即便企業及組織已經建立最新的 Windows vCenter Server 6.0,仍可以透過 vCenter Server遷移工具將 vCenter Server 管理平台遷移至最新的 vCSA 6.5 版本中。此外,新版的 vCenter Server 遷移工具支援更細緻的遷移選項:

- Configuration。

- Configuration、Events、Tasks。

- Configuration、Events、Tasks、Performance Metrics。

同時,在最新版本的 vCSA 6.5 當中,VMware 官方為 vCSA 打造原生 HA(High Availability)機制,這個 HA 機制是由「Active、Passive、Witness」成員節點所組成。當 vCenter HA Cluster 某個成員節點發生災難事件時(例如,擔任 Active 角色的成員節點主機發生硬體故障),便會觸發 vCenter HA 機制。目前,vCSA HA 機制的 RTO 預計為「5 分鐘」,當然實際上必須視底層硬體資源的工作負載情況而定。

圖 2、vCenter HA 及 PSC HA 協同負載平衡運作架構示意圖

安全性

雖然,加密 VM 虛擬主機的機敏資料是多年來一直在進行的事情,但每項解決方案都有不足或造成困擾的部分。在最新 vSphere 6.5 虛擬化平台中希望能夠解決這個問題,加密的對象將針對「VM Home Files(VMX,Snapshot…等)」以及「VMDK 虛擬磁碟」。同時,加密的動作是當「資料 I/O」從 VM 虛擬主機的 vHBA 虛擬磁碟控制器出來時,再傳送到「Kernel Storage Layer」之前就會進行加密的動作。vMotion 流量加密

針對 vMotion 傳輸流量進行加密的要求其實已經很長一段時間,現在開始於新一代 vSphere 6.5 虛擬化平台中正式提供此功能。此外,在這個版本中的「vMotion Encryption」並非加密網路所以無須管理憑證或其它網路組態設定。加密是針對「每台 VM 虛擬主機」層級,當 VM 虛擬主機啟用 vMotion Encryption 機制後,倘若針對該 VM 虛擬主機進行 vMotion 線上遷移作業時,vCenter Server 將會「隨機產生」(Randomly Generated)1 個「One time 256-bit Key」(請注意,此加密金鑰並不會採用 vCenter Server Key Manager 產生)。

除了隨機 256-bit 加密金鑰之外還會搭配「64-bit 隨機數」,所以當進行 VM 虛擬主機 vMotion 線上遷移作業時,將會打包「256-bit Key 加上 64-bit 隨機數」在「2 台 ESXi 主機」之間,以確保兩端之間通訊所傳輸的資料無法被惡意人士所複製。

在組態設定部分提供下列 3 種 vMotion Encryption 設定值:

- Disabled: 停用 vMotion Encryption 機制。

- Opportunistic: 預設值,當來源端及目的端 ESXi 主機都支援 vMotion Encryption 機制時,在執行 vSphere vMotion 時將會加密傳輸流量,倘若有任何一方不支援便不會加密 vSphere vMotion 傳輸流量。

- Required: 來源端及目的端 ESXi 主機都必須支援 vMotion Encryption 機制,倘若有任何一方不支援便無法順利執行 vSphere vMotion 線上遷移機制。

圖 3、為 VM 虛擬主機組態設定加密 vSphere vMotion 遷移流量

高可用性機制

在新版 vSphere 6.5 環境當中增加「vSphere HA Orchestrated Restart」機制,當 ESXi 主機發生故障損壞事件觸發 vSphere HA 高可用性機制時,能夠依照管理人員指定的啟動順序,依序將 VM 虛擬主機啟動以便應用程式能夠正常重新啟動。

圖 4、觸發 vSphere HA 高可用性機制時,依序啟動 VM 以便應用程式能夠正常重新啟動

DRS 自動負載平衡機制再增強

在過去的 vSphere 運作環境中,在 DRS 自動化負載平衡演算法機制是採用「標準差模型」(Standard Deviation Model)的方式運作。現在,新版 vSphere 6.5 運作環境中除了原本標準差模型運作之外,更加入「成對計算」(Pairwise Calculation)機制,以便更容易在 VMware Cluster 內計算 ESXi 主機及 VM 虛擬主機的工作負載,達到更佳的負載平衡機制。同時,在 vSphere DRS 的組態設定內容中也增加 3 個最常使用的進階功能,以便管理人員能夠更進一步的管控 vSphere DRS 負載平衡機制:

- 均勻分佈虛擬機器: 啟用後,將盡力在 VMware Cluster 的 ESXi 成員主機之間,讓 VM 虛擬主機的工作負載能夠達到最大限度的負載平衡。

- 已取用記憶體與作用中記憶體的對照: 啟用後,將以 Active Memory 25% 的記憶體空間當成主要指標,以便盡量避免 VMware Cluster 運作環境中發生 Memory 過度使用的情況。

- CPU 過度分配: 在 VMware Cluster 層級中套用 vCPU: pCPU 的最大使用比率,一旦到達組態設定的比例後便無法啟動 VM 虛擬主機,有效避免許多 VM 虛擬主機同時啟動(例如,VDI 虛擬桌面環境),造成 CPU 資源嚴重超用的情況。

圖 5、vSphere DRS 組態設定內容中新增 3 個最常使用的進階功能

儲存功能增強

在目前主流的 vSphere 5.5 及 6.0 版本當中,所採用的 VMFS 檔案系統版本為「VMFS 5」。在最新 VMware vSphere 6.5 版本當中,可以使用 VMFS 6 新版檔案系統,下列便是 VMFS 6 檔案系統的新增功能項目:- 支援 4K Native Drives in 512e 運作模式。

- 預設採用 SE Sparse 格式的虛擬磁碟,以便自動化執行空間回收機制。

- LUN 可擴充性最大支援至 512 個 LUN 及 2,000 路徑。

- CBRC 讀取快取空間由舊版的最大 2 GB 提升為 32 GB。

圖 6、新版 vSphere 6.5 運作環境中,支援最新 VMFS 6 檔案系統

支援 4K Native Drives in 512e 運作模式

簡單來說,新一代的新式硬碟(2011 年 1 月起出廠的硬碟)採用的進階格式為「4K Byte Sector」而非舊有的「512 Byte Sector」。因此,從 vSphere 6.5 版本開始支援由 512e 模擬 4K 的方式運作,以便配合實體硬碟特性增強整體運作效能。值得注意的是 Virtual SAN 6.5 目前仍僅支援 512e 運作模式,相信後續版本便有可能全面支援 4K Byte Sector,有關 4K / 512 Byte Sector 的相關資訊請參考 VMware KB 2091600。

圖 7、4K / 512 Byte Sector 資料讀取及寫入示意圖

圖片來源: Seagate –先進格式 4K 磁區硬碟機轉換

預設採用 SE Sparse 虛擬磁碟格式

在過去舊版 vSphere 運作環境中,只有透過 VMware Horizon「連結複製」(Linked Clone)技術,所部署的 VM 虛擬主機虛擬磁碟能夠採用「SE Sparse(Space-Efficient Sparse Virtual Disks)」虛擬磁碟格式,以便達成 VM 虛擬主機中因為使用者建立資料又刪除資料時產生的空白資料區塊能夠自動回收的目的。倘若,在伺服器虛擬化環境中則必須管理人員,手動執行相關指令才能執行空白資料區塊佔用空間回收的動作。現在,新版 vSphere 6.5 運作環境中當採用 VMFS 6 檔案系統後,預設情況下便採用 SE Sparse 虛擬磁碟格式,讓採用「精簡佈建」(Thin Provision)的 VM 虛擬主機,能夠在使用者刪除 VM 虛擬主機內相關資料後,自動執行空白資料區塊佔用空間回收的動作。

圖 8、SE Sparse 儲存空間自動回收運作示意圖

LUN 可擴充性

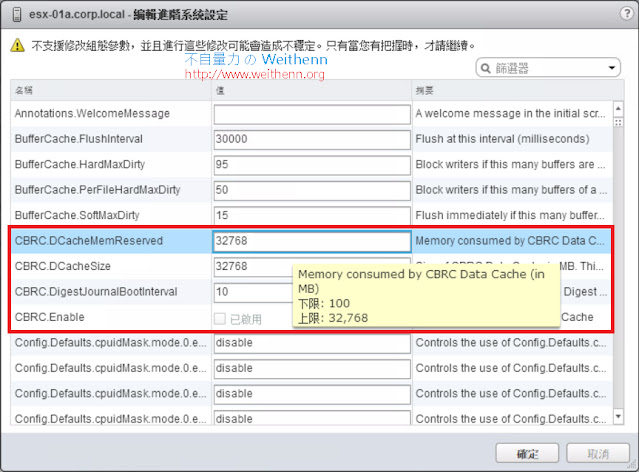

在目前 vSphere 6.0 版本運作環境中,儲存資源 LUN 的最大支援數量為「256」路徑為「1,024」,雖然這樣的儲存資源支援度已經可以因應非常大的運作規模。但是,在新版 vSphere 6.5 運作環境中,將儲存資源 LUN 的最大支援數量再次推升至「512」路徑為「2,000」。CBRC 讀取快取空間支援至 32 GB

早從 VMware vSphere ESXi 5.0 版本開始,便原生支援 ESXi Host Caching 機制「CBRC(Content-Based Read Cache)」,此快取機制是從實體伺服器中切出一塊實體記憶體空間(最大支援至 2 GB),以便降低 ESXi 儲存資源的 Read I/O Requests 工作負載。現在,最新版本 vSphere 6.5 運作環境中,CBRC 讀取快取空間最大支援至「32 GB」,透過實體記憶體快速存取的特性,有效讓 ESXi 儲存資源的 Read I/O Requests 工作負載降至更低。(有關 CBRC 讀取快取的詳細運作機制,請參考網管人雜誌第 94 期「設定 VMware 內建快取機制,加速虛擬桌面環境效能」文章內容。)

圖 9、新版 vSphere 6.5 運作環境中 CBRC 讀取快取空間最大支援至 32 GB

網路功能增強

在新版 vSphere 6.5 當中網路功能增強的部分,例如,VMkernel 能夠支援 2M Page、VMKAPI 鎖定功能增強以便提升 vDS 分散式交換器可擴展性、健康狀態檢查機制升級……等。同時,除了運作效能提升外對於管理功能也同步增強,舉例來說,在過去舊版 vSphere 運作環境中當需要為 VM 虛擬主機配置 SR-IOV 網路卡時,必須管理人員介入手動為指定的 VM 虛擬主機配置 SR-IOV 網路卡,現在則可以在 VM 虛擬主機中如同增加其它虛擬裝置一樣新增 SR-IOV 網路卡。

圖 10、為 VM 虛擬主機組態配置 SR-IOV 網路卡

增強 Nested ESXi 運作效能

在過去 vSphere 舊版運作環境中,虛擬網路交換器 vSwitch 的設計是每個 vNIC 連接埠僅支援「單一 Unicast MAC 位址」,所以在 Nested ESXi 運作環境中必須「啟用」Promiscuous Mode,那麼 Nested ESXi 的網路功能才能順利運作。但是,此舉也同時造成 vSwitch 將所有流量都傳送到 Nested ESXi 主機中,這會導致不必要的網路封包也都傳送至 Nested ESXi 主機,造成「CPU 高使用率」及「網路效能低落」的情況。現在,在新版 vSphere 6.5 運作環境中 vSwitch 具備 MAC 學習功能,所以僅會轉送相關的網路封包給 Nested ESXi 主機,因此可以明顯提升 Nested ESXi 主機運作效能。

圖 11、在建立客體作業系統時選擇版本 VMware ESXi 6.5 以便建立 Nested ESXi

VMkernel Port 可配置不同預設閘道

在過去舊版 vSphere 運作環境中,vSphere vMotion、vSphere DRS、iSCSI……等進階服務只能共同使用「單一預設閘道」。雖然,可以透過額外新增「靜態路由」的方式,解決不同服務採用不同預設閘道的問題,但是過多的靜態路由會造成管理上的麻煩。現在,新版 vSphere 6.5 運作環境中,可以針對不同的 VMkernel Port 指定採用「不同預設閘道」。因此,管理人員無須再為不同服務必須採用不同預設閘道及額外新增靜態路由而苦惱,同時也因為無須再額外新增靜態路由同步讓 ESXi 主機的運作效能提升。

實戰 VM 虛擬主機加密機制

那麼就讓我們來實戰 VM 虛擬主機加密機制的組態設定部分吧。簡單來說,當加密機制運作環境準備妥當之後,只需要進行下列 4 項操作步驟即可為 VM 虛擬主機建立加密機制,以便保護 VM 虛擬主機當中的機敏資料:- 將金鑰管理伺服器加入至 vCenter Server 管理平台當中。

- 建立加密原則。

- 為現有 VM 虛擬主機套用加密原則,或為新建立的 VM 虛擬主機啟用加密原則。

- 為套用加密機制的 VM 虛擬主機進行解密。

組態設定金鑰管理伺服器

首先,請透過 vSphere Web Client 管理工具登入 vCenter Server 管理平台後,依序點選「首頁 > vCenter 詳細目錄清單 > 資源 > vCenter Server」,接著在右方管理介面中依序點選「管理 > 金鑰管理伺服器 > 新增伺服器」項目。

圖 12、準備新增金鑰管理伺服器並加入 vCenter Server 管理平台

在彈出的新增 KMIP 伺服器視窗中,請依序在相關欄位填入運作環境資訊:

- 金鑰伺服器叢集: 因為運作環境中尚未有任何金鑰管理伺服器,所以選擇預設值建立新叢集即可。

- 叢集名稱: 請鍵入金鑰管理伺服器叢集名稱,此實作環境為 Key MGMT Server Cluster。

- 伺服器別名: 請鍵入金鑰管理伺服器容易記憶的名稱,此實作環境為 KeyServer。

- 伺服器位址: 請鍵入金鑰管理伺服器 FQDN 或 IP 位址,此實作環境為 kms.vsphere.weithenn.org。

- 伺服器連接埠: 請鍵入金鑰管理伺服器服務連接埠號碼,此實作環境為預設的 5696。

圖 13、鍵入金鑰管理伺服器運作環境資訊

當 vCenter Server 順利與金鑰管理伺服器連線後,將會自動彈出信任憑證視窗請按下「Trust」鈕即可。順利新增金鑰管理伺服器後,請將這台金鑰管理伺服器設定為叢集中的預設值,請點選 Key MGMT Server Cluster 項目後按下「將叢集設定為預設值」,並於彈出的視窗中按下「是」鈕即可。

圖 14、將這台金鑰管理伺服器設定為叢集中的預設值

組態設定完畢後,便可以看到 Key MGMT Server Cluster 項目結尾多出「(預設值)」字樣。同時,請確認金鑰管理伺服器的「連線狀態」以及「憑證狀態」是否正常運作中。

圖 15、確認金鑰管理伺服器的「連線狀態」以及「憑證狀態」是否正常運作中

建立加密原則

請依序點選「首頁>原則和設定檔>虛擬機器儲存區原則>建立虛擬機器儲存區原則」。此時,將會彈出建立新的虛擬機器儲存區原則視窗,首先在名稱與說明頁面中請於名稱欄位鍵入此儲存加密原則的名稱(此實作環境中,我們鍵入的名稱為 VM Encryption Policy),在原則結構頁面中採用預設值即可。在一般規格頁面中,請勾選「使用虛擬機器存放區原則中的一般規則」項目後按下「新增元件」鈕後選擇「加密」項目。

圖 16、在虛擬機器儲存區原則中準備新增加密原則

此時,頁面中將出現「加密 > 自訂 > 提供者」項目,然後請在新增規格下拉式選單中選擇至「vmcrypt」項目,並於出現的 Allow I/O filters before encryption 欄位下拉式選單中保持預設值「False」即可。

圖 17、在虛擬機器儲存區原則中新增加密原則

在規則集頁面中,請確認「使用儲存區原則中的規則集」項目並未勾選即可。然後在儲存區相容性頁面中,選擇採用相容的 Datastore 儲存區即可。最後,在即將完成頁面中再次檢視組態設定內容無誤後,按下完成鈕即可。當系統建立好加密原則之後,在虛擬機器儲存區原則中便會看到剛才所新增的「VM Encryption Policy」加密原則。

圖 18、順利新增用於 VM 虛擬主機的加密原則

VM 虛擬主機套用加密原則

順利將用於保護 VM 虛擬主機內機敏資料的加密建立後,請依序點選「首頁 > vCenter 詳細目錄清單 > 虛擬機器 > 新增虛擬機器」。此時,將會彈出新增虛擬機器視窗,在選取建立類型頁面中此實作環境選擇「建立新的虛擬機器」項目。

圖 19、建立新的 VM 虛擬主機並準備套用加密原則

在選取名稱和資料夾頁面中,請鍵入 VM 虛擬主機名稱(此實作環境為 Secret-VM),然後選擇此台 VM 虛擬主機所要存放的目標 DataCenter 或資料夾即可。在選取運算資源頁面中,請選擇此台 VM 虛擬主機所要存放的目標 Cluster 或 ESXi 主機即可。在選取儲存區頁面中,請於虛擬機器儲存區原則下拉式選單中,選擇至剛才所建立的「VM Encryption Policy」加密原則項目,並確認所採用的 Datastore 儲存原則通過相容性檢查作業。

圖 20、為新建立的 VM 虛擬主機選擇套用加密原則

在選取相容性頁面中,請於相容下拉式選單中選擇「ESXi 6.5 及更新版本」項目,確保此台 VM 虛擬主機採用最新虛擬硬體版本 13,以便屆時能夠順利使用加密機制保護 VM 虛擬主機中的機敏資料。

圖 21、為建立的 VM 虛擬主機選擇採用最新虛擬硬體版本 13

在選取客體作業系統頁面中,請選擇 VM 虛擬主機所採用的客體作業系統以及版本即可。在自訂硬體頁面中,首先於虛擬硬體頁面中你會看到 Encryption 欄位顯示為「VM files are encrypted」,表示預設安裝客體作業系統的虛擬磁碟已經受到加密保護。倘若,管理人員為此台 VM 虛擬主機新增其它虛擬硬碟時,那麼也可以展開新增硬碟項目後在虛擬機器儲存區原則下拉式選單中,為新增的虛擬磁碟套用加密機制。

圖 22、為 VM 虛擬主機額外新增的虛擬磁碟套用加密機制

然後,請點選虛擬機器選項頁籤後,展開下方 Encryption 項目將 Encryption vMotion 下拉式選單中選擇至「Required」項目,確保此台 VM 虛擬主機在執行 vSphere vMotion 線上遷移期間,所有傳輸的記憶體狀態及相關網路流量是有進行加密的,避免遭受惡意人士監聽相關流量後引發資安事件或造成安全性風險。

圖 23、為 VM 虛擬主機組態設定加密 vSphere vMotion 遷移流量

在即將完成頁面中,再次檢視組態設定內容無誤後按下完成鈕即可。至此,VM 虛擬主機便順利套用加密原則,即便整台 VM 虛擬主機或虛擬磁碟(VMDK)直接被惡意人士複製後帶走,那麼也無法查看 VM 虛擬主機當中所儲存的機敏資料。